La liberación de gadgets se ha transformado en un tema de en aumento interés en el día de hoy, donde la seguridad y la protección de información personal son vitales. Desbloqueo sin borrar datos , existen muchos conceptos erróneos que envuelven este proceso, generando confusión entre los usuarios sobre de qué manera opera realmente el desbloqueo de móviles, computadoras y tablets. En este artículo, investigaremos las verdades y las mentiras detrás de los métodos de desbloqueo más habituales, desde el uso de patrones y códigos de protección hasta sistemas más avanzadas como el facial recognition y la huella dactilar.

A medida que las innovaciones avanza, también lo hacen las herramientas disponibles para el liberación de dispositivos. Utilidades como Find My Device y Find My iPhone ofrecen opciones para recuperar el acceso, mientras que otros métodos como el restablecimiento de fábrica pueden conllevar la pérdida de información importante. Proteger de nuestros es fundamental, por lo que entender los distintos métodos de desbloqueo y sus implicaciones es fundamental. Acompáñanos en este recorrido para separar los conceptos erróneos de la realidad en el apasionante ámbito del liberación de aparatos.

Formas Comunes de Acceso

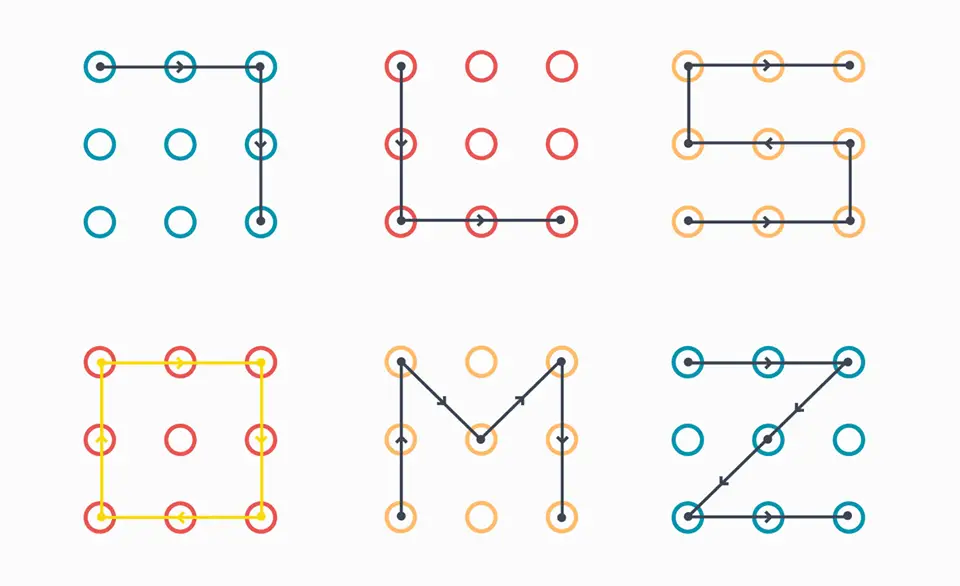

El acceso de teléfonos, PCs y tablets se puede llevar a cabo a través de diferentes sistemas que garantizan el acceso a los dispositivos. Uno de los más empleados es el patrón de acceso, que usualmente implica trazar una forma en la pantalla. Este método es famoso por su velocidad y facilidad de utilización, si bien también presenta desafíos en términos de protección si el dibujo se vuelve predecible.

Un sistema común es el uso de un número de identificación personal de protección o una contraseña de acceso. Estos métodos ofrecen un grado adicional de protección, ya que requieren la entrada de un código numérico o alfanumérico. Sin embargo, son más incómodos para el empleador en comparación con el acceso mediante impronta dactilar o reconocimiento facial, que permiten un ingreso casi que instantáneo con tan solo un toque o una mirada.

Además, hay herramientas de desbloqueo remoto como Buscar mi dispositivo y Buscar mi iPhone, que asisten a recuperar el acceso a los dispositivos en caso de extraviado o bloqueo. Estas herramientas no solo dejan desbloquear el dispositivo, sino que también ofrecen servicios extra como seguimiento y localización. Es importante tener en cuenta la protección de los información personales al usar estas funciones, ya que pueden requerir la ajuste de seguridad adecuada para prevenir compromisos.

Protección y Protección de Datos

La protección de los aparatos móviles es un aspecto esencial en la era digital presente. Con la en aumento volumen de información personal que almacenamos en nuestros teléfonos móviles, tablets y PCs, asegurar estos archivos es de extrema relevancia. Emplear bloqueos de pantalla como dibujo, números identificativos y claves es una inicial línea de defensa, pero es vital sumarlos con estrategias adicionales de seguridad, como la biometría y el identificación facial. Estas innovaciones no solo simplifican el acceso, sino que también refuerzan la seguridad ante intrusiones.

Los sistemas de acceso a distancia, como Buscar mi dispositivo o Find My iPhone, ofrecen opciones útiles en caso de un aparato se pierda o sea robado. A través de estas herramientas, los usuarios pueden localizar su aparato, bloquearlo si es requerido, o incluso eliminar su contenido para proteger datos sensible. Sin embargo, hay que tener en consideración que el restablecimiento de fábrica y la restauración de clave pueden resultar en la pérdida de datos si no se guardan adecuadamente.

La configuración de seguridad de seguridad es otra área importante a tener en cuenta. Los personas deben estar conscientes sobre las diferentes alternativas disponibles y escoger aquellas que se ajusten a sus requerimientos específicas. También es vital revisar las preferencias conectadas con la protección de información privados en servicios como almacenamiento en la nube y aplicaciones similares, para garantizar de que su datos esté adecuadamente resguardada y solo accesible para quienes les pertenezca. Implementar medidas de seguridad adecuadas no solo ayuda a prevenir el acceso no autorizado, sino que también fomenta a la calma de los propietarios.

Desbloqueo Remoto y Herramientas

El desbloqueo remoto se ha convertido en una solución popular para las personas que han perdido sus credenciales de acceso. Recursos como Buscar Mi Dispositivo y Find My iPhone permiten a los usuarios recuperar el acceso a sus aparatos a través de internet, siempre y cuando estén activado el sistema de ubicación. Estas plataformas no solo ayudan a desbloquear teléfonos, sino que también proporcionan soluciones para proteger la data personal, como borrar datos de forma a distancia en situaciones de furtividad o pérdida.

Fuera de estas opciones nativas, existen aplicaciones de terceros que facilitan el método de desbloqueo. Unlock Mi y Oppo ID son ejemplos de alternativas particulares para ciertas marcas que aseguran realizar accesos de manera eficiente. Estas opciones ofrecen un método seguro para desbloquear a los aparatos sin tener que pasar por un complejo sistema de fabricación de fábrica, que a menudo resulta en la eliminación de información importante.

Sin embargo, es fundamental tener en cuenta la protección de nuestros datos personales al utilizar cualquier método de desbloqueo a distancia. Cada herramienta tiene sus propias configuraciones de protección y necesidades. Por lo tanto, es importante informarse sobre las peculiaridades y mecanismos de seguridad que ofrecen, asegurando así el proceso de desbloquear un aparato no ponga en riesgo la integridad de la información almacenada.

Restablecimiento de Fábrica: Pros y Contras

El reinicio de plantilla es una alternativa común para resolver problemas en celulares, computadoras y tabletas. Uno de los mayores ventajas de este método es la eliminación de errores y defectos que pueden impactar el desempeño del dispositivo. Al devolver el dispositivo a su configuración original, se pueden quitar virus, aplicaciones problemáticas y otros inconvenientes que puedan ralentizar su funcionamiento. Adicionalmente, al realizar este método, se despeja capacidad en la memoria, lo que puede resultar en un dispositivo más rápido y con un mejor rendimiento total.

No obstante, un gran desventaja del restablecimiento de fábrica es la pérdida de datos privados. Al ejecutar este proceso, todos los archivos, ajustes y aplicaciones almacenadas en el aparato se borran, lo que puede llevar a la pérdida perpetua de fotografías, contactos y archivos importantes. Es crucial realizar una respaldo de toda la información relevante antes de proceder, ya que, sin contar con ella, cualquier información no respaldado se perderá permanentemente.

Adicionalmente, es importante considerar que, si bien el reinicio de plantilla puede llegar a resolver incidencias técnicos, no garantiza que el dispositivo esté totalmente libre de incidencias posteriores. Existen casos en los que fallas de hardware pueden continuar afectando el rendimiento del aparato. Por lo cual, si bien es una opción útil en el arsenal de métodos de desbloqueo, es fundamental saber cuándo y de qué manera emplearla de forma adecuada, considerando siempre en consideración las implicaciones que lleva consigo.

Falsedades Frecuentes acerca del Desbloqueo

Uno de los mitos más comunes sobre desbloqueo es que todo método de liberación en todos los casos finaliza en la pérdida total de información. Si bien algunas técnicas, como el restablecimiento de fábrica, implican eliminar información, hay varios enfoques de liberación que facilitan acceder al aparato sin perder información. Programas de liberación a distancia, tales como Find My Device o Find My iPhone, pueden ser utilizadas para obtener de nuevo el control sin perjudicar la dados personal almacenada.

Otro mito frecuente es que el liberación de aparatos es un método prohibido o poco ético. En efecto, muchos de estos enfoques son totalmente legales y están concebidos para ayudar a los propietarios que han olvidado su PIN de acceso o patrón de liberación. La seguridad de información personales es esencial, y los fabricantes han incorporado diversas opciones, como las opciones de identificación virtual y biométrica, para brindar protección mientras permiten métodos de restablecimiento autorizadas.

Finalmente, existe la idea de que los candados de acceso son impenetrables y que no hay manera de ingresar a un dispositivo si se olvida la contraseña de ingreso. Esta idea no es del todo exacta. Hay múltiples formas y programas, como Mi Unlock y Oppo ID, que facilitan a los usuarios de dispositivos obtener de nuevo el control. Sin duda, es importante que los propietarios sepan las consecuencias de seguridad y privacidad previo a intentar cualquier estrategia de liberación.